核心资产合规管控:如何安全规范地进行xshell批量命令执行

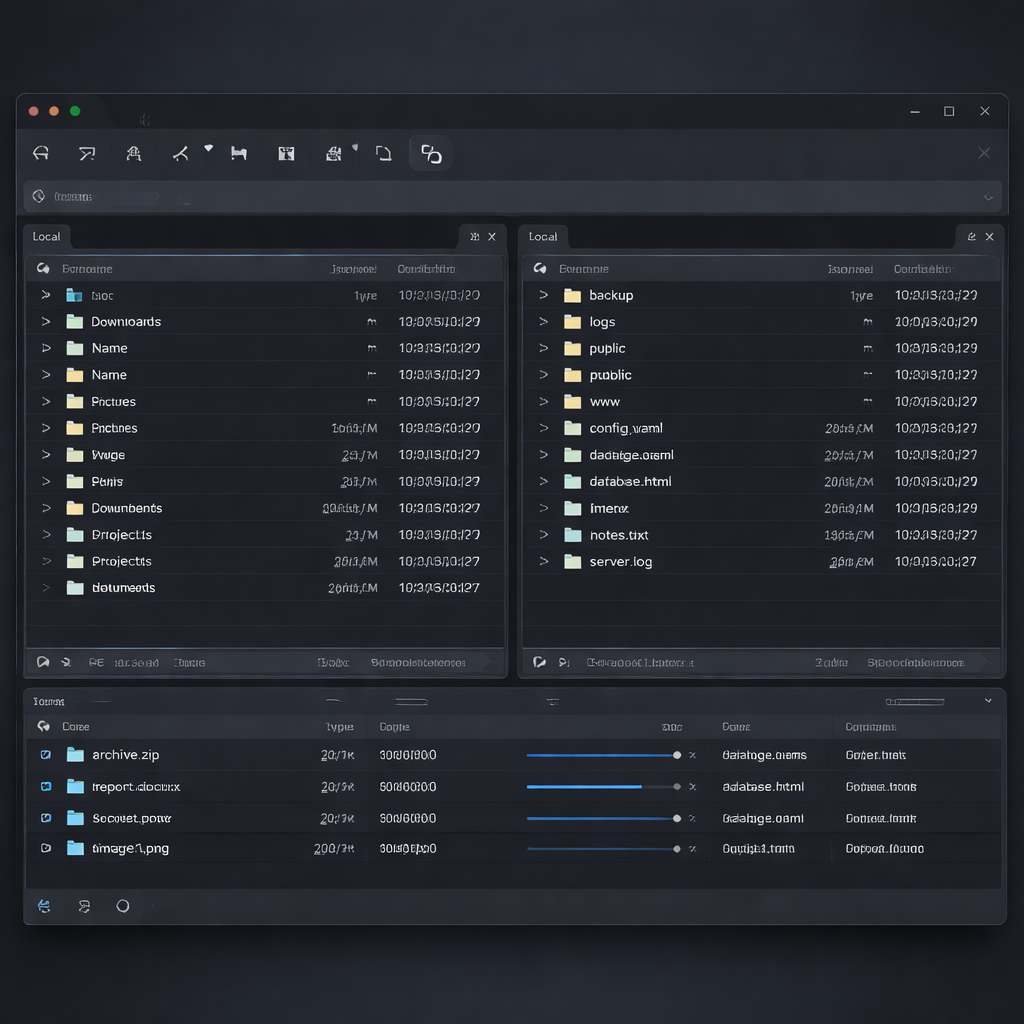

在企业级服务器集群运维中,面对数百台主机的安全合规检查与数据清理任务,逐一排查不仅效率低下,更易引发人为遗漏。本文将深入剖析xshell批量命令执行的安全操作规范,结合隐私权限审计、批量封禁高危端口等真实合规场景,为您提供一套兼顾效率与数据隐私的专业解决方案,确保每一次批量下发都符合严格的安全审计标准。

随着《数据安全法》的深入实施,企业对服务器集群的管控粒度要求日益严格。在多节点、高并发的运维环境中,如何确保配置下发的准确性与安全性成为核心议题。传统的单机操作已无法满足现代合规要求,而掌握并规范化使用xshell批量命令执行功能,不仅是提升效率的手段,更是落实安全基线、防范隐私数据泄露的关键防线。

场景解析:批量回收越权账号与隐私权限审计

在季度安全审计中,运维团队常需对全网服务器的影子账号及越权目录进行集中清理。利用xshell批量命令执行,可以通过撰写标准化的Shell脚本(如 awk -F: '$3==0{print $1}' /etc/passwd 检查非root的特权账号),配合Xshell的“撰写栏”功能,一键向所有已连接的会话发送指令。在此过程中,务必确保Xshell版本升级至7.0.0109或更高版本,该版本修复了特定情况下主密码(Master Password)可能存在的内存泄漏风险,能够更安全地保护您的会话凭证,防止批量提权操作时的凭据被窃取。

风险阻断:应对突发高危漏洞的紧急端口封禁

当内网突发勒索病毒横向移动等威胁时,时间即是安全。此时需立即对集群内所有节点的特定高危端口(如445、3389或未知反弹Shell端口)进行封禁。操作人员可在Xshell中打开“发送键输入到所有会话”开关,批量执行 iptables -A INPUT -p tcp --dport 445 -j DROP。排查细节提示:在执行此类阻断命令前,必须先通过 iptables -L -n 确认当前规则表,避免因规则冲突导致正常的SSH连接(默认22端口)被意外切断,从而引发大面积业务失联的严重事故。

数据合规:敏感业务日志的规范化批量清理

依据隐私保护合规要求,包含用户PII(个人身份信息)的业务临时日志需定期进行不可逆销毁。在执行xshell批量命令执行进行数据清理时,严禁直接使用简单的 rm -rf 命令,这不仅容易因路径变量未定义导致误删系统根目录,也无法满足安全擦除标准。专业的做法是调用 shred -u -z -n 3 /var/log/app/privacy_*.log 命令进行三次覆写并清零删除。通过Xshell的快速命令集将此合规清理脚本固化,不仅能规范操作流程,还能为后续的安全审计提供清晰的执行记录。

审计追踪:批量操作的日志留存与安全加固

任何涉及多节点的批量变更都必须具备可追溯性。在启用xshell批量命令执行前,管理员应强制开启Xshell的终端日志记录功能。建议在“选项-高级”中配置日志文件路径至独立的加密磁盘,并勾选“连接时开始日志记录”。这样,所有通过撰写栏下发的批量指令及其标准输出结果,都会被完整留存。一旦发生配置漂移或隐私数据违规访问事件,安全团队可通过比对这些终端日志,精准定位到具体的操作时间、操作人及受影响的服务器节点,形成完整的证据链条。

常见问题

在多台主机间同步下发指令时,如何防止部分节点因网络延迟导致执行乱序?

建议在Xshell的“撰写栏”中采用多行脚本模式,并在关键执行步骤间加入 sleep 延时或逻辑判断(如 &&)。同时,尽量避免在极高并发下直接敲击回车发送单行长命令,改用调用远端已存放的校验脚本,以确保执行的原子性。

开启“发送到所有会话”功能后,误操作的风险极高,有什么机制可以进行事前拦截?

Xshell原生设计了视觉警示机制。当激活该功能时,终端窗口的背景颜色或标签页会发生显著变化。从管理规范角度,建议在执行任何破坏性批量指令前,先在撰写栏输入 echo '即将执行...' 进行空跑测试,确认目标会话范围无误后再执行真实指令。

审计部门要求提供批量清理隐私数据的执行凭证,Xshell的本地日志是否防篡改?

Xshell的本地终端日志以纯文本形式存储,本身不具备强防篡改特性。为了满足严格的合规审计要求,应结合服务器端的 history 审计日志以及堡垒机的录像功能。Xshell的日志更多是作为运维人员自查和快速溯源的辅助手段。

总结

规范的批量操作是构建企业级安全防线的重要基石。立即下载最新版Xshell,体验更安全、更合规的终端管理功能,或访问我们的安全知识库获取完整的服务器加固脚本模板。