xshell与xftp配合下载:面向合规环境的安全配置与数据传输指南

针对安全敏感型企业与运维人员,本文深度解析xshell与xftp配合下载的合规路径与隐私保护策略。在严格的网络隔离与审计要求下,如何确保终端工具的版本纯净性及传输链路的加密强度是核心痛点。我们将从官方渠道验证、SSH隧道加密配置、本地缓存数据清理以及权限最小化管理等维度,为您提供符合安全审计标准的部署方案,防范供应链投毒与数据泄露风险。

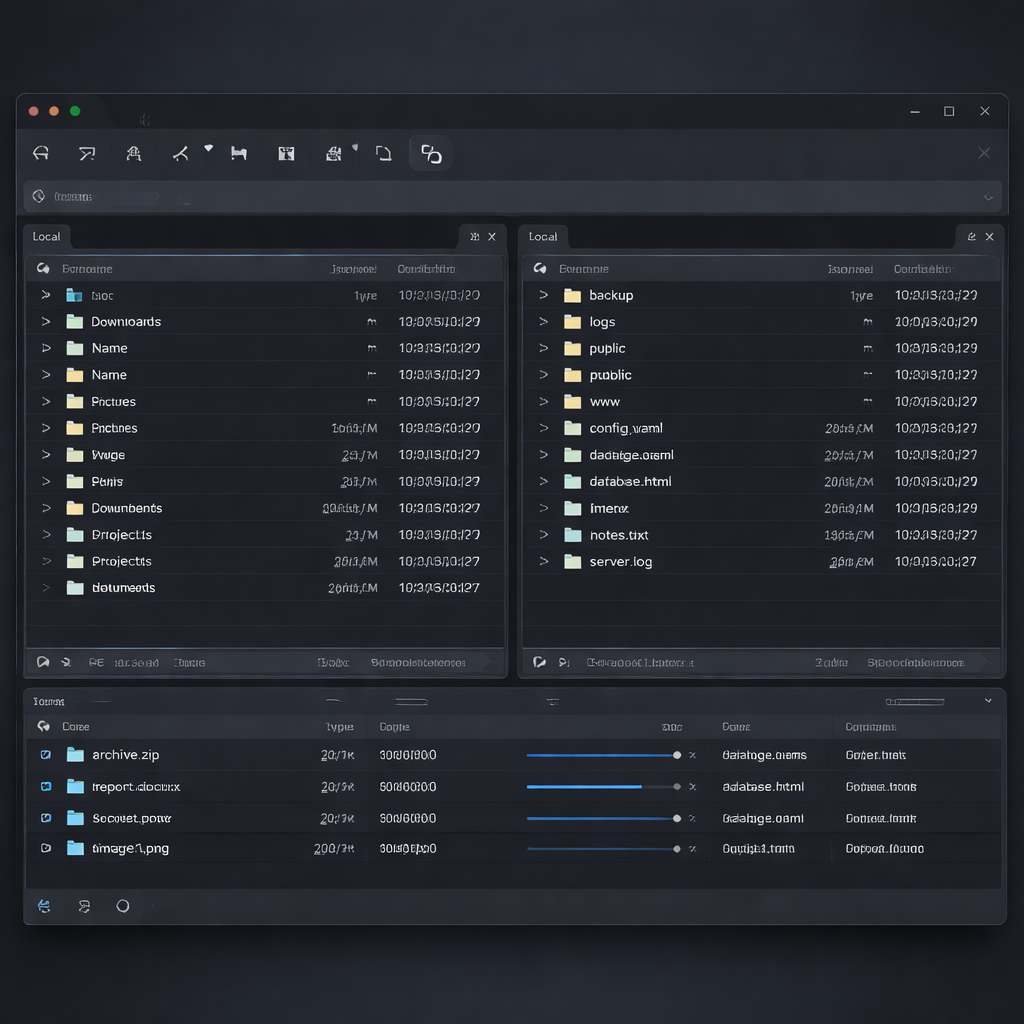

在零信任网络架构与严格的等保合规要求下,终端运维工具的引入必须经过严密的风险评估。Xshell与Xftp作为业界标准的SSH与SFTP客户端,其协同工作能力极大提升了远程服务器管理的效率。然而,非官方渠道的安装包往往暗藏后门,且默认配置可能无法满足企业级隐私保护标准。本文将为您梳理一套专业、谨慎的下载与配置流程。

官方渠道获取与安装包哈希校验

在2017年的ShadowPad供应链攻击事件中,被篡改的Xshell版本导致了严重的安全危机。因此,xshell与xftp配合下载的首要原则是绝对的源头控制。用户必须仅通过NetSarang官方网站或授权分发平台获取最新版本(如当前主流的Xshell 7系列,例如Xshell-7.0.0144p.exe)。下载完成后,务必使用SHA256算法对安装包进行哈希值校验。在Windows PowerShell中执行`Get-FileHash -Algorithm SHA256 .\Xshell-7.0.0144p.exe`,并将输出结果与官方发布的校验码进行逐位比对。这一步骤是防范安装包被植入恶意代码或隐私窃取模块的唯一可靠手段,确保终端运维工具链的初始纯净度。

基于最小权限原则的账号与公钥管理

在完成xshell与xftp配合下载及安装后,切勿使用默认的密码认证方式连接生产环境。合规要求下,应全面启用Ed25519或RSA-4096算法的SSH密钥对认证。在Xshell的“用户密钥生成向导”中创建密钥时,必须为私钥设置高强度的保护密码(Passphrase),防止本地设备遗失导致凭据泄露。同时,在服务器端配置sshd_config,禁用Root直接登录(PermitRootLogin no)并关闭密码认证。通过Xshell的“会话属性”将私钥绑定至特定会话,当一键调用Xftp进行文件传输时,Xftp会自动继承该安全通道,确保整个数据交互过程遵循最小权限原则,有效阻断未经授权的横向越权访问。

强化传输链路加密与SFTP安全设置

数据在公网或跨网段传输时的机密性是隐私保护的核心。Xshell与Xftp协同工作时,底层依赖于SSH协议栈。在Xshell的“会话属性 -> SSH -> 安全性”选项卡中,建议手动干预加密算法的协商顺序。将MAC(消息认证码)设置为hmac-sha2-256或更高标准,并禁用老旧的aes128-cbc等弱加密算法,强制使用aes256-ctr。在实际排查中,如果在使用Xshell点击“新建文件传输”唤醒Xftp时,出现“无法协商密钥交换算法”的报错,通常是因为服务器端(如OpenSSH 8.8及以上版本)已默认禁用了ssh-rsa签名算法。此时需在Xshell的连接设置中更新主机密钥算法偏好,勾选rsa-sha2-512,切勿为了兼容性而降低服务器的安全基线。

运维留痕审计与本地敏感数据清理

运维操作的合规性不仅在于防范外部威胁,还包括内部的数据防泄漏(DLP)与审计。Xshell提供了详尽的终端日志记录功能,建议在“选项 -> 日志记录”中配置日志文件的自动加密存储,并定期同步至堡垒机或集中日志服务器以备审查。同时,Xftp在进行文件上传或下载后,可能会在本地临时目录(如%TEMP%)遗留缓存文件。为了保护隐私数据,必须在Xftp的“选项 -> 安全性”中明确勾选“退出时删除临时文件”。对于极端敏感的合规环境,可配合Windows系统的BitLocker对Xshell与Xftp的安装目录及会话配置文件夹(默认位于%USERPROFILE%\Documents\NetSarang Computer)进行全盘加密,彻底阻断物理层面的数据窃取路径。

常见问题

如何阻断Xshell在后台自动发送匿名遥测数据以满足内网隐私合规?

在严格的隐私保护策略下,任何未授权的外发流量均被视为违规。安装完成后,请进入Xshell的“工具”->“选项”->“更新”选项卡,取消勾选“检查更新”以及“发送匿名使用数据”相关选项。此外,建议在企业防火墙或主机安全软件中,直接拦截NetSarang相关进程对非业务IP的出站请求,仅保留SSH/SFTP标准端口(如TCP 22)的通信权限。

当Xshell通过跳板机(Jump Server)连接目标机时,Xftp如何继承该加密隧道进行文件下载?

针对多层网络隔离场景,直接唤醒Xftp可能因网络不可达而失败。正确的安全配置路径是:在Xshell的“会话属性”->“连接”->“SSH”->“隧道”中,添加一条动态端口转发(SOCKS5)或本地端口转发规则。随后在Xftp中新建会话,将代理服务器设置为本地回环地址(127.0.0.1)及对应的转发端口,以此实现跨跳板机的端到端加密文件传输,避免数据在跳板机落地。

离线内网环境下,无法连接官方验证服务器,如何确保本地授权状态的合法性?

针对完全物理隔离的涉密网络,xshell与xftp配合下载后的激活机制需采用离线模式。在输入产品密钥后,系统会生成一个硬件指纹请求码。管理员需将该请求码通过安全介质(如只读光盘)摆渡至联网终端,在NetSarang官网的离线激活页面获取响应码,再反向摆渡回内网完成注册。整个过程无需终端直连互联网,完全符合等保三级以上的网络边界隔离要求。

总结

为了确保您的终端运维环境符合最新的网络安全等级保护标准,建议立即核查当前使用的客户端版本。访问NetSarang官方安全中心,获取经过完整数字签名认证的Xshell与Xftp最新合规安装包,并查阅企业级安全加固白皮书,全面提升您的数据传输安全水位。