Xshell隧道转发配置指南:构建合规与安全的加密内网访问通道

在企业级网络安全架构中,如何安全合规地访问隔离内网资源是运维人员面临的核心挑战。本文深入解析Xshell隧道转发配置的核心机制,涵盖本地与远程端口转发的安全设置规范。通过构建基于SSH协议的加密通道,不仅能有效规避数据明文传输风险,还能满足严格的隐私权限管控要求,助您打造无死角的安全运维环境。

面对日益严苛的网络安全合规要求,直接暴露内网端口已成为企业数据泄露的高危漏洞。利用SSH协议的加密特性建立安全通道,是兼顾运维效率与隐私保护的行业共识。掌握正确的Xshell隧道转发配置方法,意味着您能够在不破坏现有防火墙策略的前提下,为敏感数据传输建立一道坚不可摧的加密防线。

规避公网暴露:本地隧道直连隔离区数据库

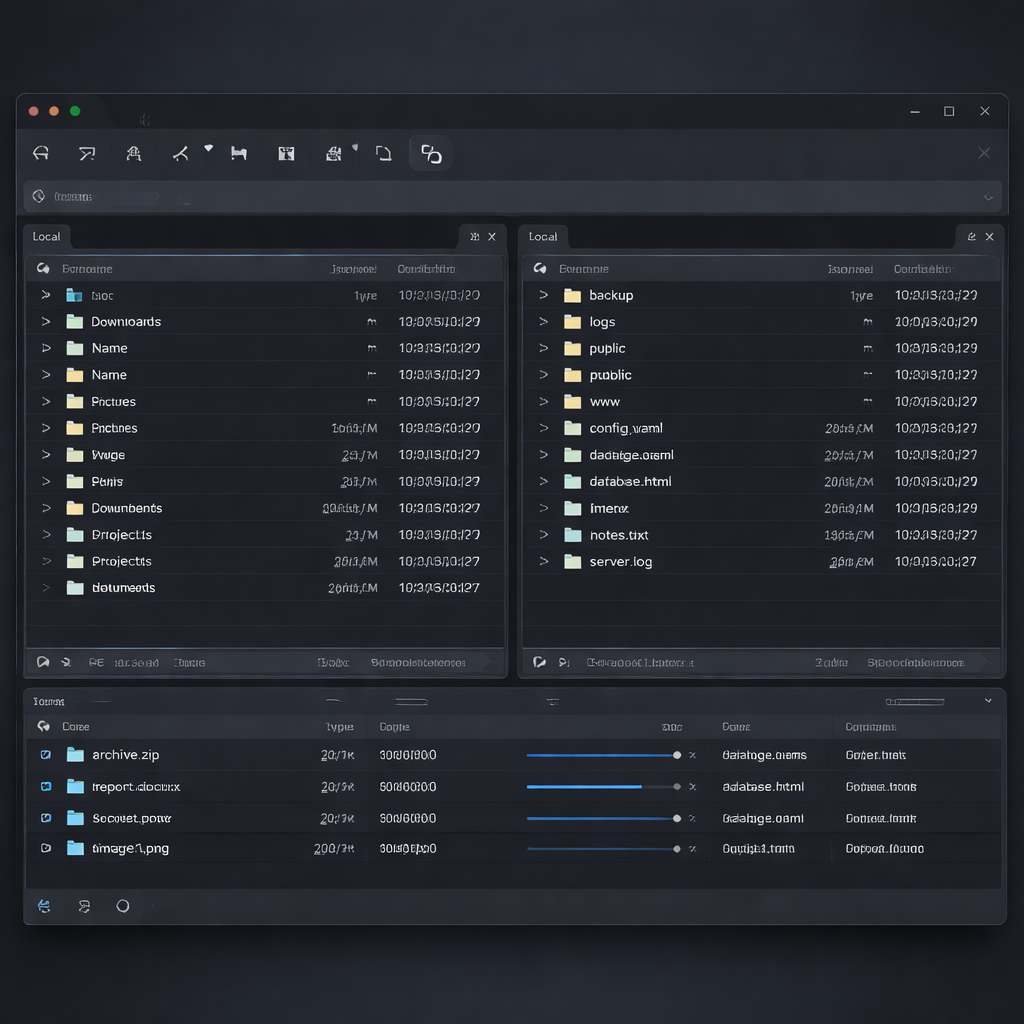

在处理敏感业务数据时,数据库严禁分配公网IP。此时可利用Xshell的“本地(Outgoing)”隧道转发配置。具体操作为:在Xshell会话属性的“隧道”选项卡中添加规则,源端口设为本地空闲端口(如33060),目标主机填入内网数据库IP及端口(如192.168.1.100:3306)。自Xshell 7版本起,软件强化了对动态端口转发的会话隔离机制,确保不同标签页间的隧道互不干扰。配置生效后,本地连接127.0.0.1:33060即可加密访问该数据库,全程数据流封装在SSH通道内,有效防范中间人监听,满足等保三级对数据传输保密性的要求。

权限与合规管控:远程转发的边界防御策略

当需要将内网服务临时暴露给外部测试时,远程(Incoming)隧道转发是常用手段,但这极易触碰安全红线。在Xshell中配置远程转发时,务必在SSH服务器端(如OpenSSH)的sshd_config中严格审查GatewayPorts参数。若设为yes,则绑定到0.0.0.0,存在极大的越权访问风险;出于隐私权限与合规考量,建议保持默认的no或设为clientspecified并配合白名单。在Xshell端设置时,侦听端口应避开知名端口,且在测试结束后必须立即清理Xshell中的隧道规则并断开会话,防止僵尸隧道成为黑客横向移动的跳板。

身份鉴权加固:隧道通信的密钥生命周期管理

隧道的安全性不仅依赖于转发规则,更取决于底层SSH连接的身份鉴权强度。在配置Xshell隧道转发前,强烈建议摒弃传统的密码认证,全面启用Ed25519或RSA-4096高强度公钥认证。在Xshell的“工具->用户密钥管理者”中,可以对私钥设置复杂的保护密码(Passphrase)。为了符合严格的数据清理与账号管理规范,当运维人员发生变动时,必须第一时间在服务器的authorized_keys中吊销对应公钥,并清理本地Xshell配置中的历史连接凭证。这种基于零信任架构的密钥管理闭环,是保障隧道不被非法滥用的最后防线。

隧道建立失败的深度排查与日志审计

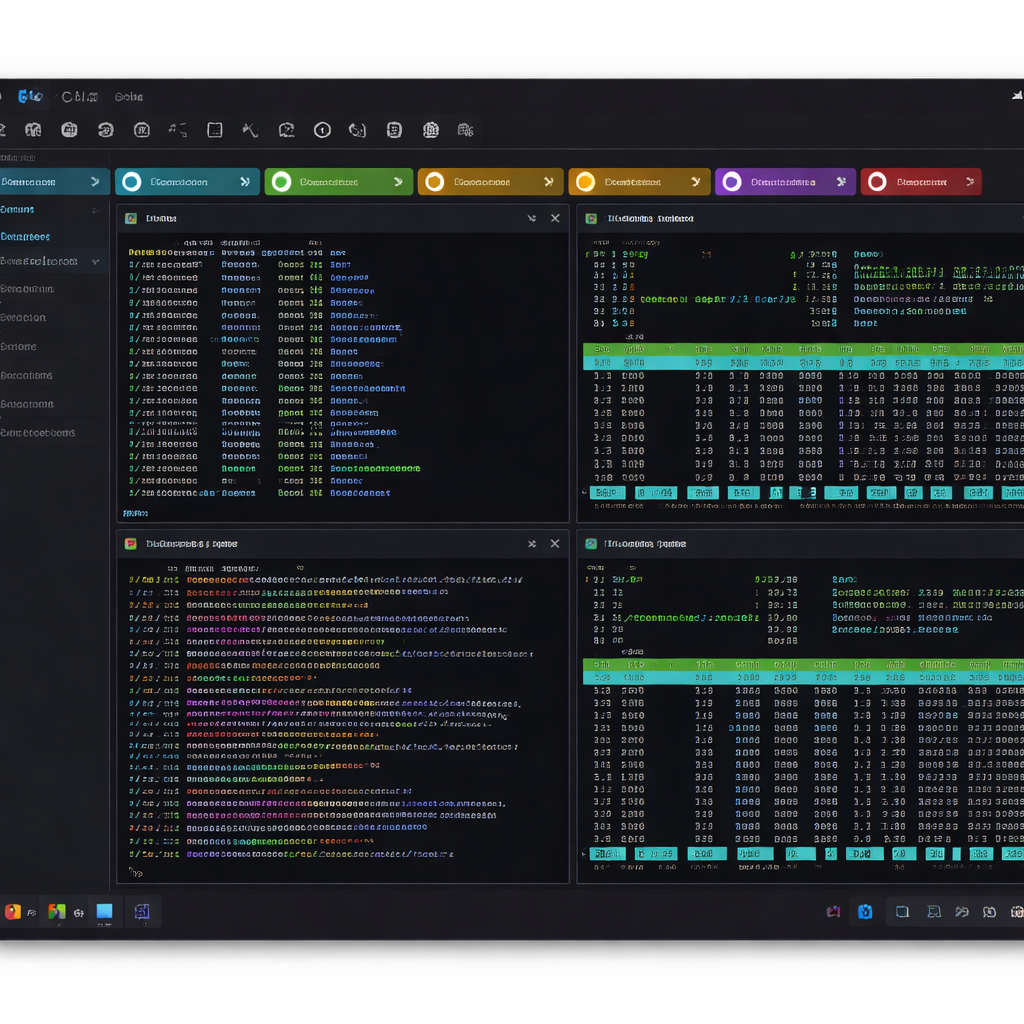

在实际运维中,Xshell隧道转发配置后常常遇到“Channel 3: open failed: administratively prohibited”的报错。这通常并非Xshell客户端故障,而是服务端安全策略拦截。排查时,首先需检查目标机器的防火墙(如iptables/firewalld)是否放行了目标端口;其次,审计SSH服务端的AllowTcpForwarding指令,若被运维总监设为no,则任何隧道请求均会被拒绝。此外,利用Xshell的“查看->日志记录”功能开启会话追踪,可以精准捕获SSH握手阶段的密钥交换与通道分配细节,为安全审计提供不可篡改的底层日志凭证。

常见问题

为什么Xshell底部的隧道状态指示灯显示为红色或黄色?

状态灯异常通常意味着端口冲突或权限不足。红色表示本地侦听端口(如1080)已被其他进程(如代理软件)占用;黄色则可能提示远程服务器拒绝了转发请求。请通过netstat -ano检查本地端口占用情况,并核对Xshell隧道属性中的端口设置。

在多跳网络环境下,如何防止隧道转发导致的数据泄露?

多跳环境下的安全核心在于“端到端加密”与“最小权限原则”。建议在Xshell中结合代理服务器(Proxy Settings)功能,仅对必要的业务网段开启转发。同时,定期清理Xshell的会话历史与已知主机(Known Hosts)记录,防止中间节点被攻破后引发的凭证窃取。

开启动态端口转发(SOCKS)后,如何限制本地应用程序的访问权限?

Xshell本身仅负责建立SOCKS5通道,权限管控需在操作系统层完成。建议利用Windows高级防火墙,针对特定应用程序(如特定版本的浏览器)建立出站规则,仅允许其通过Xshell绑定的本地动态端口进行通信,从而阻断未经授权的后台服务滥用该加密隧道。

总结

隧道转发是提升网络运维安全性的重要利器。立即下载最新版Xshell,体验企业级SSH加密通信与精细化权限管控,构建符合合规标准的零信任运维架构。