Xshell下载与安全审计指南:如何在高合规环境下配置终端加密

针对开发者与运维人员,本文深入探讨Xshell下载后的安全加固策略。重点分析隐私权限控制、会话日志审计及主密码加密机制,确保在复杂的网络环境中实现数据零泄露。通过实战案例解析公钥认证失败的排查流程,并提供针对企业级安全合规的配置建议,助力用户建立稳固的远程访问防御体系,规避非官方版本带来的后门风险。

在网络安全威胁日益严峻的今天,终端模拟器作为连接服务器的唯一入口,其安全性直接决定了核心资产的生死。选择合规的Xshell下载渠道并进行深度隐私加固,已成为企业运维工作的标准SOP。

版本校验:识别数字签名确保供应链安全

确保Xshell下载源的纯净性是安全的第一步。非法修改版往往植入键盘记录插件或后门。用户在获取安装包后(如当前主流的Xshell 7.0.0165版本),应右键点击安装程序查看“数字签名”详情。合法的签名者应显示为“NetSarang Computer, Inc.”。此外,Xshell 7引入了更加严苛的运行环境检测,若发现系统组件被篡改,程序将拒绝启动。在配置过程中,建议关闭不必要的“自动更新”检查,改为手动在受信任的内网环境分发补丁,以符合企业内部的变更管理与供应链合规要求,从源头杜绝中间人攻击的可能性。

凭据加密:利用主密码构建第二道防线

在完成Xshell下载并安装后,首要任务是启用“主密码(Master Password)”功能。许多用户习惯于保存会话密码以提高效率,但这在多用户共用的办公环境下存在极大的隐私风险。Xshell 7采用了增强型的AES-256加密算法来保护存储的用户名和密码。通过设置复杂的主密码,即使本地Session配置文件(.xsh)被非法拷贝,攻击者也无法在没有主密钥的情况下解密凭据。建议在“工具-选项-安全性”中勾选“退出时清除主密码缓存”,确保在无人监管时终端处于完全锁定状态,从物理层面阻断凭据泄露路径。

合规审计:会话日志与操作痕迹的深度清理

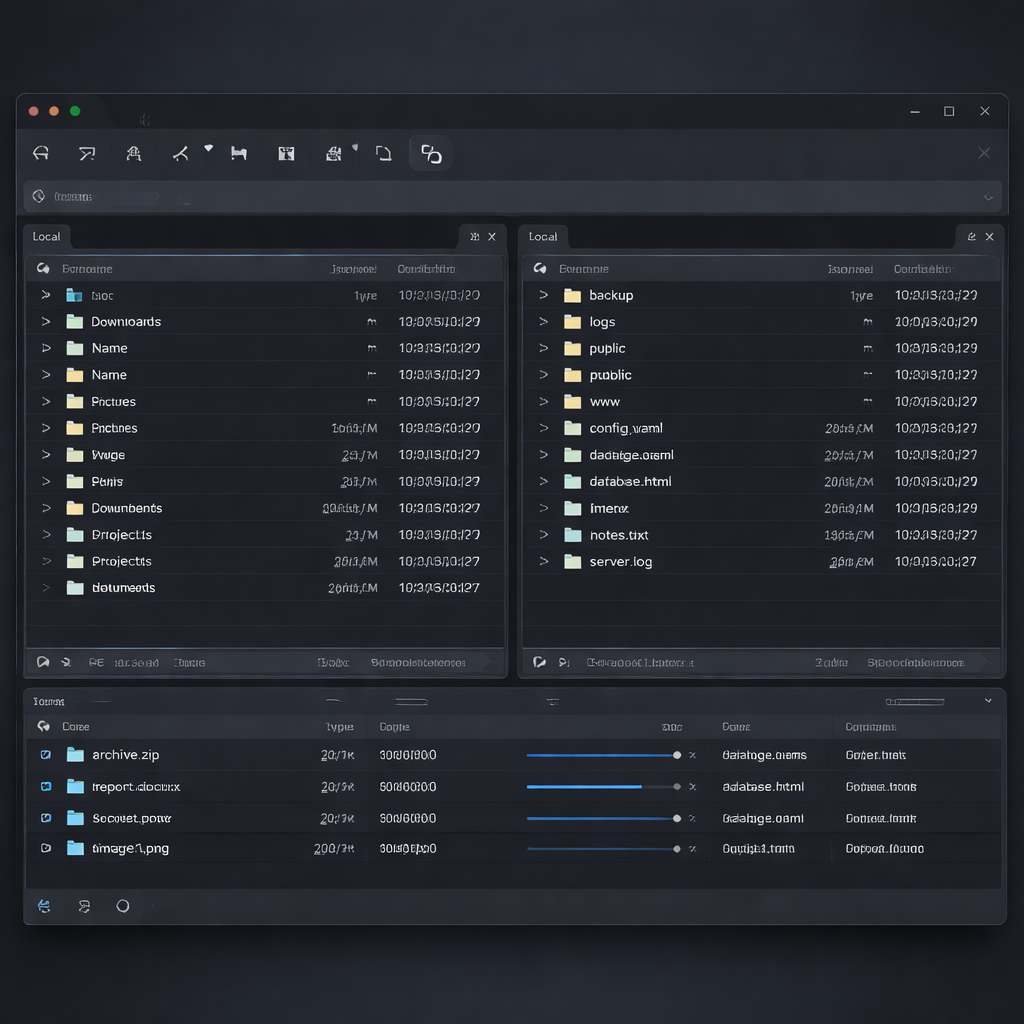

对于金融或政企等高合规性行业,操作留痕与隐私清理是审计的核心要求。在Xshell下载部署后,应立即配置“自动日志记录”功能。通过在会话属性中设置日志路径,可以完整记录所有输入输出指令,便于事后追溯。同时,针对隐私敏感场景,Xshell提供了强大的数据清理机制。例如,在处理完敏感数据库迁移任务后,用户应通过“文件-清理”功能,勾选清除“最近使用的地址”、“命令历史记录”及“查找历史”。这种主动清理习惯能有效防止通过.bash_history或Xshell本地缓存进行的横向渗透攻击。

实战排查:解决公钥认证中的权限与格式冲突

在Xshell下载后的实际使用中,用户常遇到“Server refused our key”或“所选的用户密钥未在远程主机上注册”的报错。这通常涉及隐私权限的严格约束。排查细节如下:首先检查远程服务器端.ssh目录权限是否为700,authorized_keys是否为600,任何过高的权限都会导致SSH服务出于安全保护目的拒绝连接。其次,注意密钥格式的兼容性。若使用OpenSSH生成的私钥,在Xshell中导入时需确保其符合PKCS#8标准。若认证失败,可尝试在Xshell的“用户密钥生成向导”中重新转换格式,并确保公钥已准确追加至目标服务器,避免因格式解析错误导致的身份验证中断。

常见问题

如何验证我下载的Xshell安装包是否被篡改?

下载后请务必校验文件的SHA-256哈希值,并右键查看属性中的“数字签名”。确保签名者为NetSarang且证书链有效。若签名缺失或显示为未知发布者,请立即停止安装并清理文件。

Xshell的会话文件存储在本地哪里,如何加密保护?

默认存储在文档目录下的NetSarang目录中。建议通过Xshell内置的“主密码”功能对这些.xsh文件进行AES-256加密。此外,严禁将此目录同步至未加密的云盘,防止配置文件在公网泄露。

在公共网络环境下,如何提升Xshell的连接私密性?

建议开启SSH隧道(Tunneling)功能,并强制使用SSH2协议。在全局设置中,禁用不安全的加密算法(如3DES、RC4),仅保留AES-GCM等高强度算法,并配合双因子认证(2FA)插件提升登录安全性。

总结

前往官方合规中心了解更多安全策略或获取最新版Xshell下载支持。